Interne CA einrichten und Zertifikat erstellen

Die IPTAM

® PBX bietet eine interne Zertifizierungsstelle (CA), um das Server-Zertifikat der Telefonanlage durch diese unterschreiben zu lassen. Um das Zertifikat dann verwenden zu können, müssen Sie die interne CA der IPTAM

® PBX als vertrauenswürdige CA in Ihrem Browser bzw. Clients eintragen.

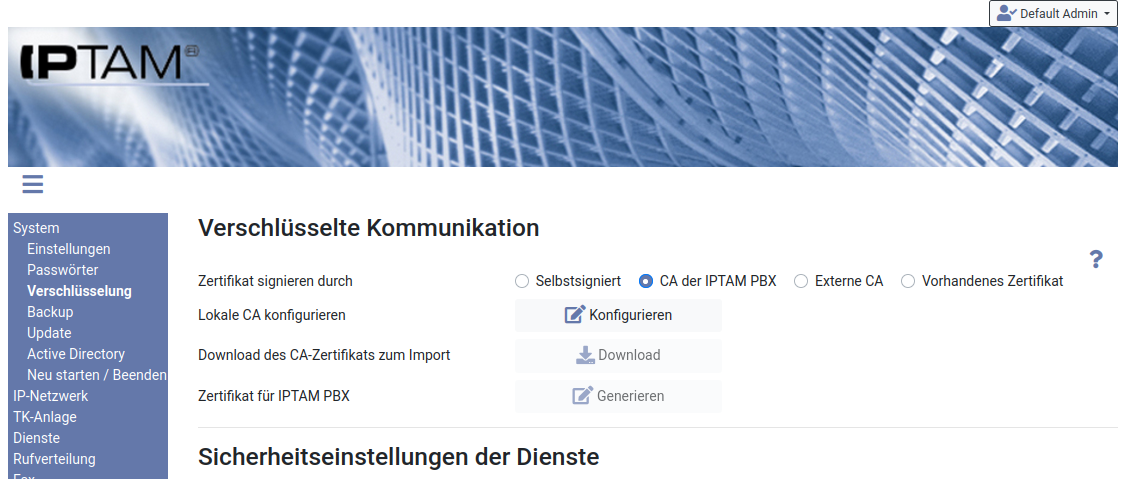

Wählen Sie unter

System►Verschlüsselung bei „Zertifikat signieren durch“ die Option „CA der IPTAM PBX“ und klicken Sie auf „Ändern“. Sie sehen dann den dargestellten Dialog. Klicken Sie darin auf „Konfigurieren“.

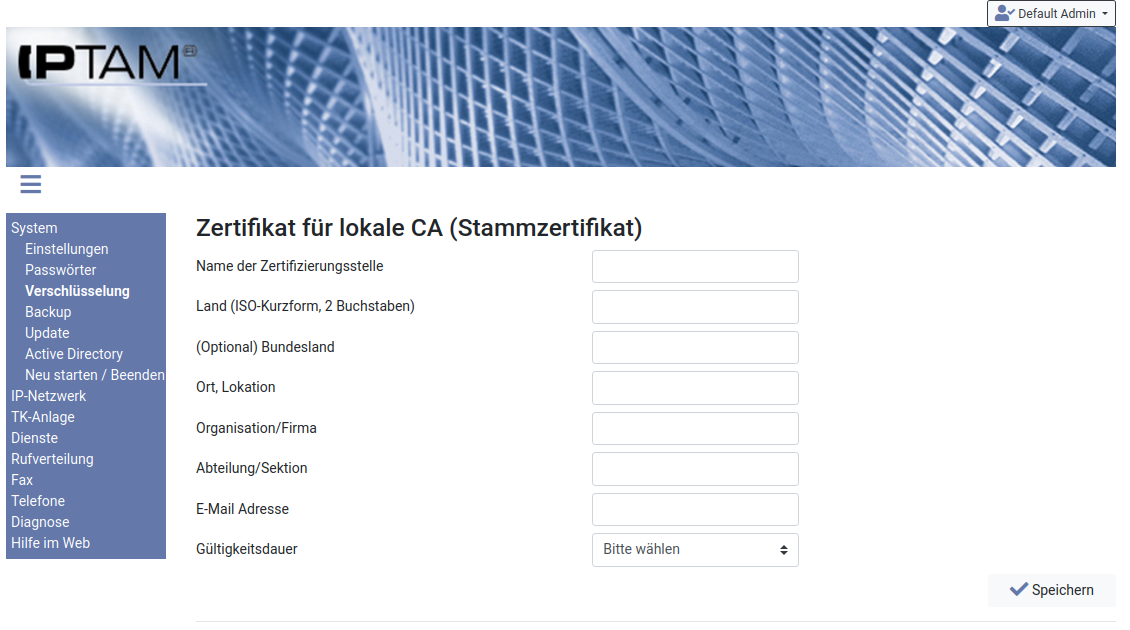

Tragen Sie im dargestellten Dialog die Daten des Zertifikats der internen Zertifizierungsstelle (CA) ein. Das Zertifikat muss die Informationen Land, Stadt, Organisation, Abteilung, E-Mail Adresse sowie eine Gültigkeitsdauer enthalten. Klicken Sie auf „Speichern“, um die Einstellungen zu übernehmen.

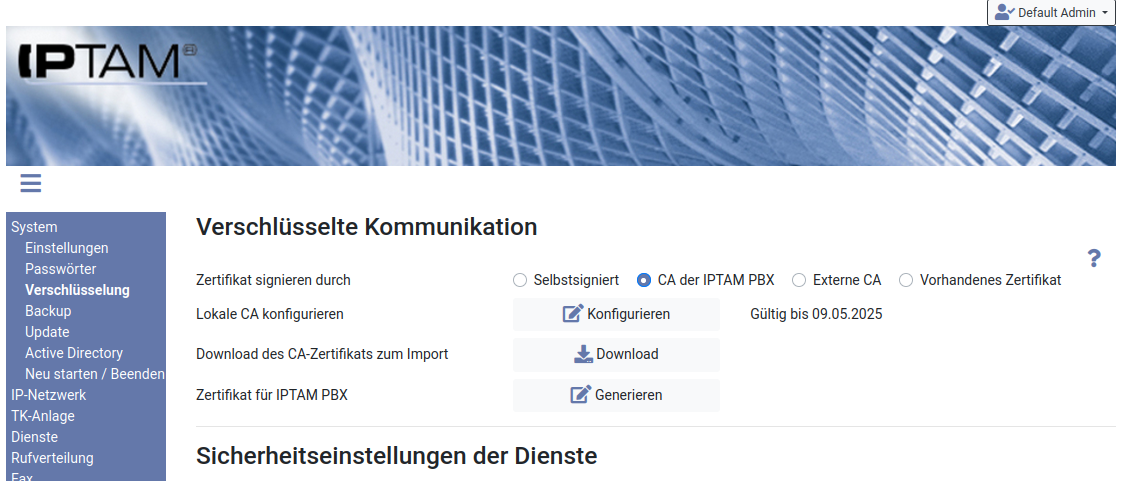

Sie haben nun die Möglichkeit, den öffentlichen Teil des CA-Zertifikats herunter zu laden, um es Ihren Browsern bzw. Clients bekannt zu machen. Klicken Sie dazu auf den Button „Download“. Sie können diesen Schritt auch später ausführen.

Sie benötigen nun noch das eigentliche Server-Zertifikat. Klicken Sie dazu auf „Generieren“. Sie sehen die Felder des Zertifikats, wobei diese mit denen des CA-Zertifikats vorbesetzt sind. Die Angabe unter „Hostname oder IP-Adresse“ verwenden Sie später in den URLs, wenn Sie die Web-Seite Ihrer IPTAM

® PBX per HTTPS aufrufen (Wenn Sie im Zertifikat den Hostnamen verwenden und in den URLs später die IP-Adresse, wird Ihr Browser eine Sicherheitswarnung anzeigen, weil das Zertifikat nicht zur URL passt). Sie können einen oder mehrere weitere Namen als

SANSubject Alternative Name

durch das Icon

hinzufügen. Klicken Sie auf „Speichern“, um die Einstellungen zu übernehmen.

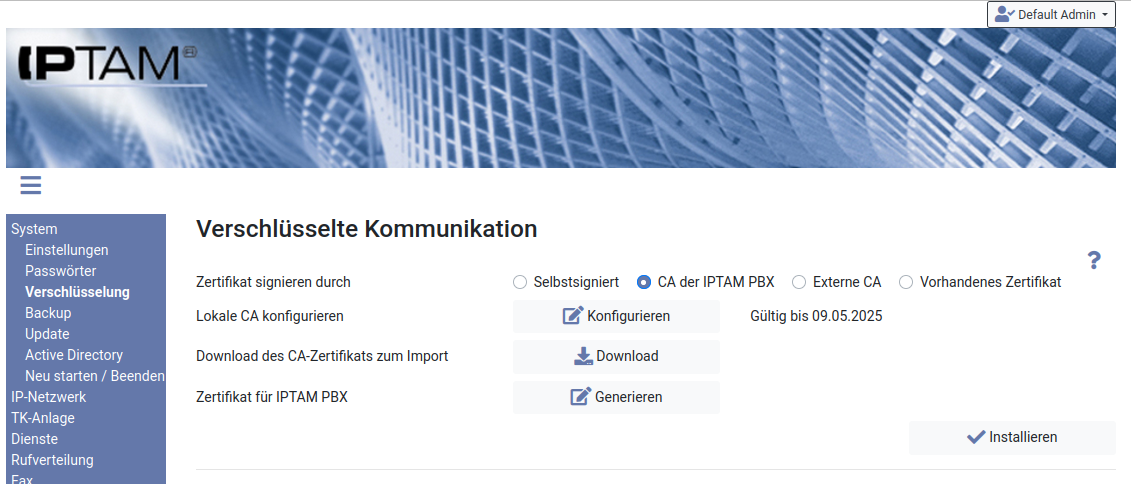

Klicken Sie auf „Installieren“, um das Zertifikat in der IPTAM

® PBX zu installieren und zu aktivieren. Sie erhalten dann einen Hinweis über neu zu startende Dienste (das ist z.B. der Web-Server der Telefonanlage). Klicken Sie auf den betreffenden Link.

Wählen Sie dann die Dienste aus, die verschlüsselt kommunizieren sollen. Die weitere Beschreibung finden Sie im Abschnitt „

Verschlüsselung und Sicherheit“.